経済産業省による「サプライチェーン強化に向けたセキュリティ対策評価制度」(以下、SCS評価制度)の対応準備はできていますか? 「やった方がよい取り組み」ではなく、「取引の前提条件」として扱われる局面に入っています。

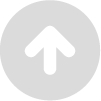

以下の図で分かるとおり、2026年8月には実証実験(※1)、2027年3月には制度の運用が開始される予定です。

セキュリティの弱い企業を狙ったランサムウェア被害が多く発生しており、サプライチェーン全体でセキュリティの高度化が早急に求められているため、早期に取り組まれることをおすすめします。

そのとき求められるのは「要求事項を満たすための仕組み・運用・証跡をどう整えるか」です。

本コラムでは、DirectCloudを用いた仕組み化により、評価対応と実務をどう両立させるかを解説します。

本記事のサマリ

SCS評価制度の★3と★4で求められることがわかる。

SCS評価制度の★3と★4で求められることがわかる。 社外共有・ログ・データ管理を統制された仕組みとして、DirectCloudを活用できる。

社外共有・ログ・データ管理を統制された仕組みとして、DirectCloudを活用できる。 DirectCloud によって、日常業務の証跡が自動生成され、★3の自己評価から★4の第三者評価まで対応できる。

DirectCloud によって、日常業務の証跡が自動生成され、★3の自己評価から★4の第三者評価まで対応できる。

※制度そのものの解説については、コラム「取引先要求に応えるサプライチェーンセキュリティ」をご覧ください。

目次

目次

- 1. SCS評価制度★3 ★4で求められる要件概要

- 2. SCS評価制度★3評価を目指すために必要なこと

- 3. SCS評価制度★4評価を目指すために必要なこと

- 4. まとめ

SCS評価制度★3 ★4で求められる要件概要

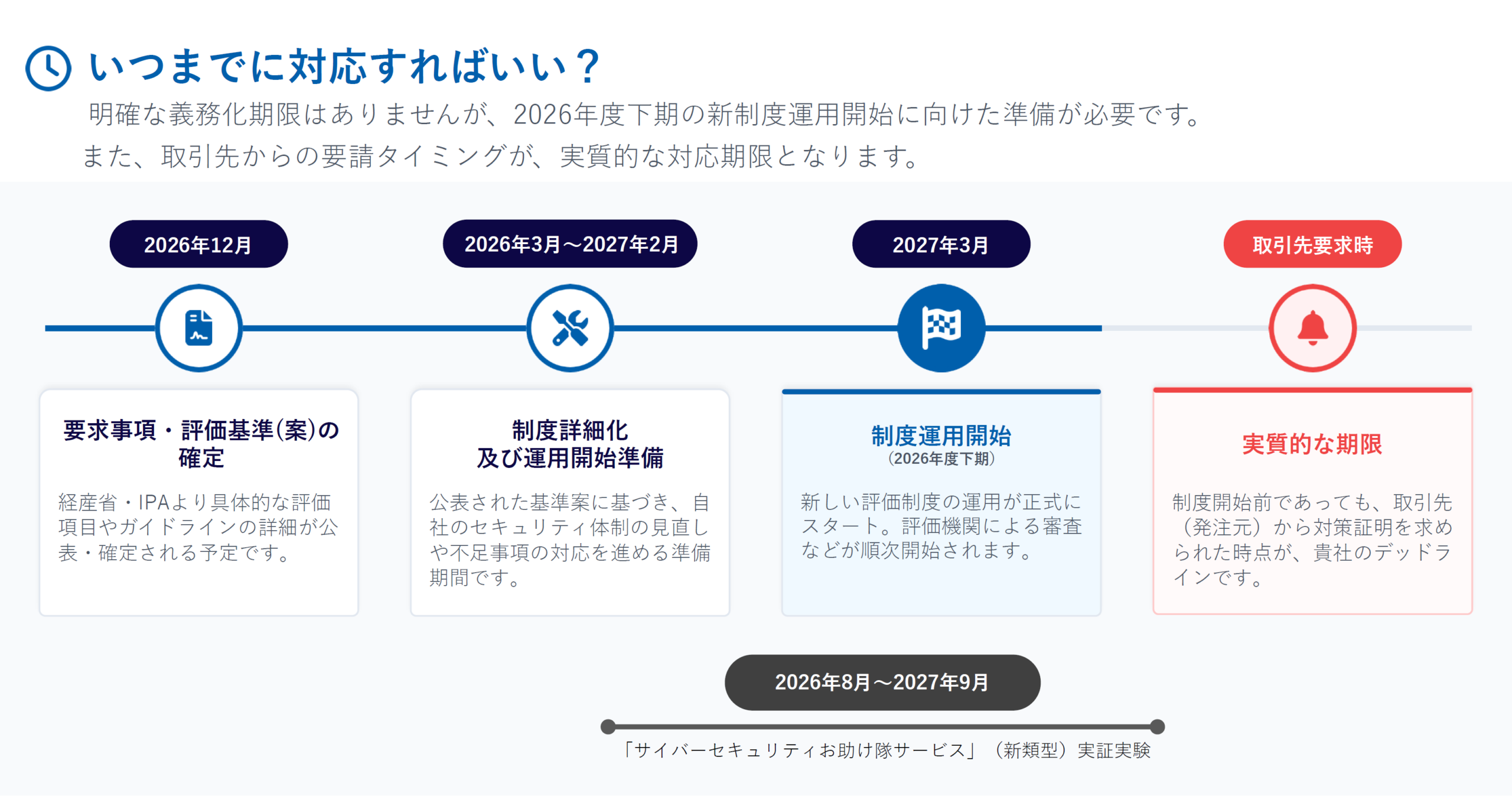

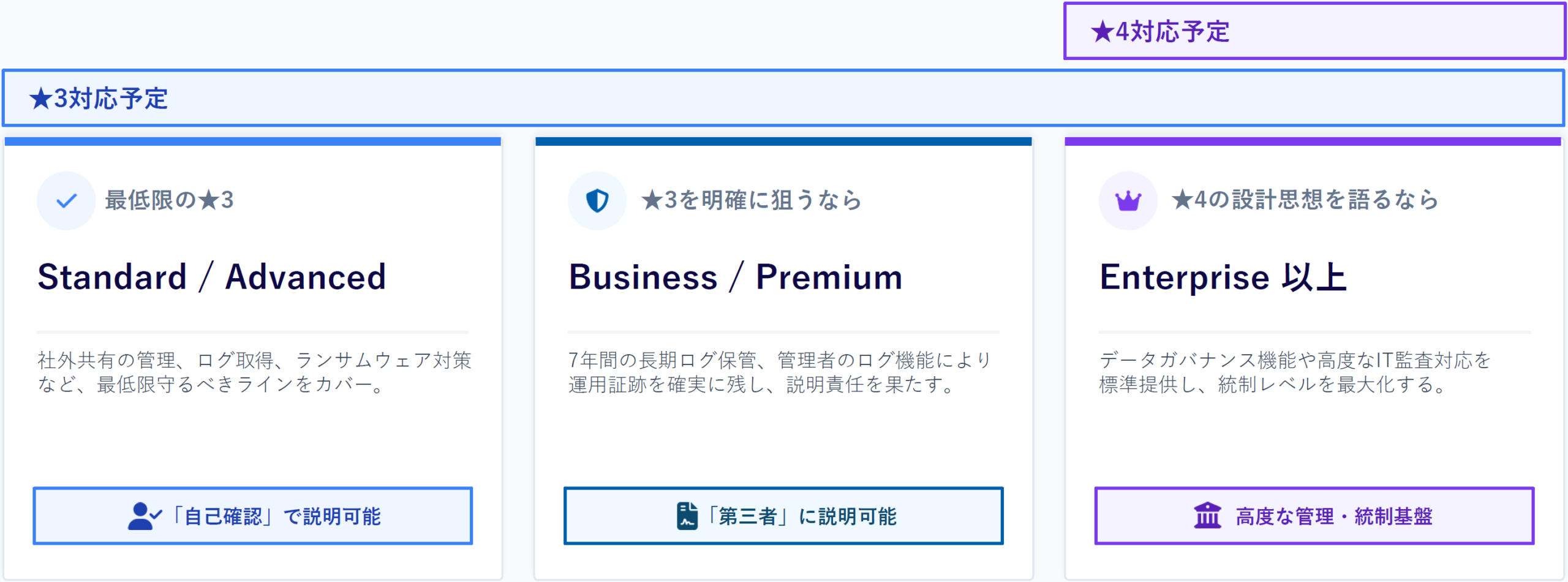

下図の通り、セキュリティ基準として、★1〜★4までが定められています。

- ●★3は運用の説明可能性、★4は第三者が認める客観的証跡の有無が評価の核心となる。

- ●★3では社外共有の管理とログの定期点検、★4では監査に耐える長期保管と客観的な記録が求められる。

- ●★4のインシデント対応では、事後処置ではなく、判断基準と役割分担の事前定義が不可欠となる。

※制度そのものの解説については、コラム「取引先要求に応えるサプライチェーンセキュリティ」をご覧ください。

SCS評価制度★3評価を目指すために必要なこと

経産省の制度構築方針(案)では、★3は「専門家確認付き自己評価」が前提です。

第三者実地審査までは想定されておらず、以下の4点が主な評価ポイントとなります。

ログの場合、取得範囲が不明確な状態や、担当者が活用できない状態では評価に耐えません。

★3評価に対するDirectCloudでできること

社外共有の管理

- ●ゲスト招待による取引先・グループ会社との共有

- ●フォルダ単位のきめ細かなアクセス権限

- ●SSO連携による認証管理

- ※「メール添付や個人クラウドではなく、管理された基盤で共有している」

ログ取得と追跡

- ●監査対応機能・ログ取得

多数の操作ログを取得・保管(公式サイトで明示)。

「アクセス・操作はログで追跡可能」と明確に説明できます。

データ持ち出し・二次流出リスク対策

- ●DirectCloud-SHIELD IRM:機密度に応じた暗号化

- ●DirectCloud-SHIELD DLP:特定領域からのダウンロード禁止

- ●不正抑止:透かし挿入、印刷・キャプチャ禁止

ランサムウェア対策

生成AI統制

- ●DirectCloud内データ限定のRAG(検索拡張生成)活用

- ●Azure OpenAI連携で学習利用されない仕様

- ●DX推進とサプライチェーンリスク対策の両立

これら、★3に対する機能がDirectCloudには備わっています。

つづいて★4について解説します。

SCS評価制度★4評価を目指すために必要なこと

★4評価で求められる要件のポイント

★4では、第三者が見て妥当だと判断できる運用と証跡が存在するかどうかが評価の核心となります。

そのため、誰が・いつ・何を実施したか追跡できる客観的な記録が、合否を左右します。

言い換えれば、社内で通用している説明やルールが、そのまま評価に耐えるとは限りません。

また、★4ではインシデント対応について「起きた後の対応」ではなく「起きた場合にどう判断し、誰が動くか」が定義されているかが問われます。

つまり、組織的運用として、セキュリティ方針の策定・承認、役割と責任の明文化、定期的なレビューと監督が必要です。

連絡先やエスカレーションルートの明文化に加え、体制や手順が年1回以上点検・更新されているかが第三者評価で確認されます。

★4評価に対するDirectCloudでできること

経営・ガバナンス

- ●ユーザーID・管理者IDの一元管理・棚卸しが可能

- ●退職者ログの追跡・操作履歴の監査対応が可能

- ●ファイル操作に関する「客観的証拠」が確認可能

取引先管理

- ●ゲスト招待・権限制御による管理の一元化

- ●「誰が・どこに・何を触ったか」のログ証跡

- ●実態把握のためのログ活用

データセキュリティ

- ●DirectCloud-SHIELD IRM(暗号化)による確実な流出防止

- ●DirectCloud-SHIELD DLP(ダウンロード不可領域)の設定

- ●透かし、印刷・キャプチャ禁止機能

ログ・監査

- ●監査機能による操作ログの網羅的保存

- ●退職者・削除ユーザーの追跡・確認

- ●長期間のログ保管と高速検索機能

このように、★4についても、要件を満たすためにDirectCloudが活用できます。

まとめ

DirectCloudは、社外共有・ログ管理・データ持ち出し対策・ランサムウェア対策・生成AI統制を単一基盤でカバーしており、★3の自己評価のみならず、★4の第三者に提示できる客観的証拠を準備することができます。

★3、★4で求められる要件を簡単にまとめると下記の表の通りになります。

| 観点 | ★3 | ★4 |

| 評価の位置付け | 最低限実装すべき水準 | 標準的に目指す水準 |

| 評価方法 | 専門家確認付き自己評価 | 第三者評価 |

| 主な目的 | 説明可能な対策の整備 | 妥当性を第三者が確認 |

| 社外共有 | 管理された共有が前提 | 取引先管理の実効性まで確認 |

| ログ | 取得と確認が可能 | 監査対応を前提とした長期保管 |

| 証跡 | 自社説明に耐える水準 | 第三者に提示できる客観証拠 |

| 組織対応 | 基本方針と体制整備 | 経営関与・監督の証跡 |

| 評価の位置付け | |

| ★3 | 最低限実装すべき水準 |

| ★4 | 標準的に目指す水準 |

| 評価方法 | |

| ★3 | 専門家確認付き自己評価 |

| ★4 | 第三者評価 |

| 主な目的 | |

| ★3 | 説明可能な対策の整備 |

| ★4 | 妥当性を第三者が確認 |

| 社外共有 | |

| ★3 | 管理された共有が前提 |

| ★4 | 取引先管理の実効性まで確認 |

| ログ | |

| ★3 | 取得と確認が可能 |

| ★4 | 監査対応を前提とした長期保管 |

| 証跡 | |

| ★3 | 自社説明に耐える水準 |

| ★4 | 第三者に提示できる客観証拠 |

| 組織対応 | |

| ★3 | 基本方針と体制整備 |

| ★4 | 経営関与・監督の証跡 |

★3対応の基盤としてDirectCloudを導入することで、社外共有の集約・アクセス権限の定義・操作ログの自動取得という3点を短期間で整備でき、これらは★4対応においてもそのまま有効です。

★4で追加的に求められる管理者操作ログの長期保管、退職者・削除ユーザーの操作履歴追跡、監査向けのログ検索・抽出にも対応しており、★3対応で導入した基盤を廃棄・再構築することなく、段階的に拡張できる点が設計上の強みです。

なお、セキュリティ方針の策定・役割の明確化・定期レビューといった組織的運用は企業自身が担う領域であり、DirectCloudはその運用を証跡として裏付ける基盤として機能します。

より詳細な資料をダウンロードして、サプライチェーンセキュリティ対策にお役立てください。