クラウド活用とテレワークの定着、SaaS連携やサプライチェーン拡大により、社内外の境界は意味を持ちにくくなっています。

盗まれた認証情報の悪用や内部不正も増え、アクセスを常に検証するゼロトラストが前提になりつつあります。

ゼロトラストセキュリティの一環として、SIEM(Security Information and Event Management)の導入は有効な選択肢となり得ます。

この記事では、SIEMの概要と、内部不正が起こる原因や対策方法について解説します。

本記事のサマリ

SIEMはログ収集と相関分析で不審挙動を早期検知し、内部不正対策にも有効な仕組みである

SIEMはログ収集と相関分析で不審挙動を早期検知し、内部不正対策にも有効な仕組みである サイバー攻撃の高度化やサプライチェーン拡大により、統合的なログ監視の必要性が高まっている

サイバー攻撃の高度化やサプライチェーン拡大により、統合的なログ監視の必要性が高まっている 次世代SIEMはAIや自動化により検知精度と対応速度を高め、運用負荷の軽減にも寄与する

次世代SIEMはAIや自動化により検知精度と対応速度を高め、運用負荷の軽減にも寄与する

SIEMとは

SIEMとは、サイバー攻撃・マルウェア対策などのセキュリティインシデントの予防と早期発見を目的とした仕組みのことです。

SIEMの機能は、大きく分けて以下の3つがあります。

- ・ログの自動収集

- ・ログデータの統合・分析

- ・インシデントの一元管理

SIEMは、ネットワーク機器やサーバー、パソコンなどの端末など、あらゆる機器のログを自動で収集し、統合分析します。

SIEMは、複数の機器のログの関係性から、不審な挙動かどうかを判断する「相関分析」を利用するのが特徴です。

例えば、「ある社員IDでサーバー室内の端末にログインがあった」というログがあった場合、このログ単体は不審なものではありません。

しかし、そのIDの社員は該当時間にサーバー室に入室したログがなかった場合は、不正アクセスが疑われます。

このように、複数の機器から収集したログの関係性から、不審な動きを発見できるのがSIEMの分析機能です。

そして、発見したセキュリティインシデントの一元管理も可能です。

ログイン失敗回数が多いユーザーや、他のユーザーよりもアクセス頻度が極端に多いユーザーなど、インシデントの恐れがあるケースを見やすくレポート化できます。

機器ごとのログをバラバラに管理していると、不審な動きを見落としてしまうかもしれません。

SIEMを使えば、ログの収集から分析、レポート化まで自動で行うことができ、内部不正対策にも有効です。

そのため、SIEMを活用することで、セキュリティ脅威の早期発見および自動化による運用労力の削減が可能になります。

SIEMが必要とされる背景

SIEMでのセキュリティ対策が必要とされているのには、理由があります。

ここでは、SIEMが必要とされる背景について解説します。

サイバー攻撃の複雑化

SIEMが必要とされる背景には、サイバー攻撃が複雑化しているという点が挙げられます。

日々新しい攻撃手法やマルウェアが生まれているため、それに合わせて企業のセキュリティ対策も複雑化しています。

ファイアウォールやIPS、EDRなど、多数のセキュリティ機器やソフトが導入されているため、それらのログを自動で収集して分析できるSIEMが必要です。

マルウェアに感染しない、不正侵入させないなどの予防策も大切ですが、それでもサイバー攻撃を防げないケースもあります。

攻撃の防御だけでなく、不正に侵入されることを前提に、それをいち早く発見できるセキュリティ対策が求められています。

SaaS連携やサプライチェーン拡大

クラウドシフトが進み、業務はSaaS間のAPI連携や外部パートナーとのデータ授受に依存しています。

便利さの一方で、認証情報の共有、設定不備、委託先アカウントの乗っ取りなど、境界外で発生するリスクが増えています。

各SaaSや取引先で分散するログを一元収集し、アクセス元や権限変更、連携エラーの兆候を継続監視することで、不審な振る舞いを早期に捉え、影響範囲を素早く特定できます。

ゼロトラストの考え方を前提に、取引先の信頼性に依存し過ぎないセキュリティ対策を実施することが重要です。

ゼロトラストセキュリティに求められる主要な要素については、以下を参照してください。

サプライチェーン強化に向けたセキュリティ対策については、以下を参照してください。

内部不正が起こりやすい環境

雇用の流動化やグローバル化、テレワークの増加などによって、内部不正が起こりやすい環境になっていることも、SIEMでの対策が求められる要因です。

内部不正が起こってしまう原因は勤務先への不満や社内ルールの未整備などさまざまですが、いつ内部不正が起こってもおかしくないという前提で対策しておかなければなりません。

社員の不審なアクセスも素早く検知できるSIEMは、内部不正の抑止という観点からも必要性が高まっています。

ゼロトラスト時代に求められる「次世代SIEM」とは

ゼロトラストが前提となる現在、従来型SIEMに代わる「次世代SIEM」が注目を集めています。

従来型SIEMは、静的なルールに依存しやすく、アラート過多やクラウド時代のスケーラビリティ不足が課題でした。高度化した攻撃に対し、調査に時間を要し見落としを招くリスクも指摘されています。

これを補うのが次世代SIEMです。機械学習を活用して未知の挙動を検知し、以下の技術と連携して検知から初動までを高速化します。

-

●UEBA(User and Entity Behavior Analytics)

ユーザーや端末のふるまいを学習して逸脱を検出する技術

-

●SOAR(Security Orchestration, Automation and Response)

検知後の調査・隔離・通知を自動化する仕組み

さらに、クラウドネイティブな設計で大量データを低遅延に取り込み、長期保存や外部脅威インテリジェンスとの自動相関までを実現します。

従来型SIEMとの主な違いは、以下のとおりです。

- ●検知の質:ルール中心からAI/UEBA併用で未知の内部不正や横展開も捕捉できる

- ●対応の速さ:SOARと連携することで隔離・封じ込めを自動化できる

- ●運用性:クラウドネイティブ基盤でスケールと可視化を両立できる

加えて、XDR(Extended Detection and Response:エンドポイントやネットワーク、クラウドを横断して検知・自動対処する仕組み)と補完関係にあり、XDRが“面”で止め、SIEMが“全社ログ”で調査・監査・高度相関を担う構図が主流となっています。

結果として、次世代SIEMはMTTD/MTTR(検知・対応時間)の短縮と経営層向けのリスク可視化、コンプライアンス対応の強化を同時に実現し、侵入前提の運用を現実的なコストで回すための要となります。

セキュリティレベルを高めるために有効な「クラウドストレージ」という選択肢

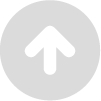

ゼロトラスト時代に対応する手段として、DirectCloudの導入は有効な選択肢の一つです。

以下のとおり、サプライチェーン全体にわたりセキュリティガバナンスを強化し、インシデントを未然に防ぐことができます。

| カテゴリ | DirectCloudの仕様/機能 | 説明 |

| 攻撃の防御 | IP アドレス制限 | ユーザーページへのログインをグローバルIPアドレスで制限でき、許可されていないグローバルIPアドレスからのアクセスを遮断できます。 |

| デバイス認証 | 未登録デバイスから接続した場合は、必ず管理者の承認を経るように設定できます。 これにより、正規の端末だけがアクセスできるようにして、なりすましや不正ログインを防ぎます。 |

|

| 二要素認証(ワンタイムパスワード) | ユーザーのログインに二要素認証を必須として設定できます。 パスワードに加えて別の要素で本人確認を行うことで、資格情報が漏えいしても不正ログインのリスクを大幅に低減できます。 |

|

| ウイルス検知 | アップロードされたファイルは、ウイルススキャンでパターンマッチング/ヒューリスティック(ふるまい)による検知がされます。 マルウェアと判定されたファイルは自動で削除され、ユーザーに通知されます。 |

|

| ガバナンスの確保 | アクセス権設定 | DirectCloud では、ユーザーに対して7種類のアクセスレベルを付与することができ、フォルダ単位の精緻な権限設計を適用できます。 |

| ユーザー/管理者の操作ログ | 操作ログは、ユーザーと管理者に分けて取得することができるため、証跡を部門横断で把握できます。 ログには操作種別・ファイル名・ユーザー・デバイス情報・グローバルIPアドレスなどが記録されます。 |

|

| DirectCloud-SHIELD IRM | 有料オプション「DirectCloud‑SHIELD IRM」を有効化し、ファイルを IRM で暗号化することで、外部に持ち出されたファイルについてもアクセス可能なユーザーを限定し、閲覧・編集・印刷・キャプチャなどの操作を細かく制御できるようになります。 | |

| 内部不正の防止 | ログイン通知 | ログイン通知メールを有効化すると、ユーザーのログインが発生した際に本人へメールで通知できます。 これにより、悪意のあるユーザーによるなりすましを早期に発見しやすくなります。 |

| 承認ワークフロー | 承認ワークフローを有効にすることで、リンク作成やダウンロードなどの持ち出し操作をユーザーが行った際、上長の承認を得るように設定することができます。 | |

| DirectCloud-SHIELD DLP | 有料オプション「DirectCloud-SHIELD DLP」を有効化することで、ダウンロードやリンクなどでファイルを外部に持ち出しできない環境で、利活用することができます。 |

| 攻撃の防御 | |

| DirectCloudの仕様/機能 | |

| IP アドレス制限 | |

| 説明 | |

| ユーザーページへのログインをグローバルIPアドレスで制限でき、許可されていないグローバルIPアドレスからのアクセスを遮断できます。 | |

| 攻撃の防御 | |

| DirectCloudの仕様/機能 | |

| デバイス認証 | |

| 説明 | |

| 未登録デバイスから接続した場合は、必ず管理者の承認を経るように設定できます。 これにより、正規の端末だけがアクセスできるようにして、なりすましや不正ログインを防ぎます。 |

|

| 攻撃の防御 | |

| DirectCloudの仕様/機能 | |

| 二要素認証(ワンタイムパスワード) | |

| 説明 | |

| ユーザーのログインに二要素認証を必須として設定できます。 パスワードに加えて別の要素で本人確認を行うことで、資格情報が漏えいしても不正ログインのリスクを大幅に低減できます。 |

|

| 攻撃の防御 | |

| DirectCloudの仕様/機能 | |

| ウイルス検知 | |

| 説明 | |

| アップロードされたファイルは、ウイルススキャンでパターンマッチング/ヒューリスティック(ふるまい)による検知がされます。 マルウェアと判定されたファイルは自動で削除され、ユーザーに通知されます。 |

|

| ガバナンスの確保 | |

| DirectCloudの仕様/機能 | |

| アクセス権設定 | |

| 説明 | |

| DirectCloud では、ユーザーに対して7種類のアクセスレベルを付与することができ、フォルダ単位の精緻な権限設計を適用できます。 | |

| ガバナンスの確保 | |

| DirectCloudの仕様/機能 | |

| ユーザー/管理者の操作ログ | |

| 説明 | |

| 操作ログは、ユーザーと管理者に分けて取得することができるため、証跡を部門横断で把握できます。 ログには操作種別・ファイル名・ユーザー・デバイス情報・グローバルIPアドレスなどが記録されます。 |

|

| ガバナンスの確保 | |

| DirectCloudの仕様/機能 | |

| DirectCloud-SHIELD IRM | |

| 説明 | |

| 有料オプション「DirectCloud-SHIELD IRM」を有効化し、ファイルを IRM で暗号化することで、外部に持ち出されたファイルについてもアクセス可能なユーザーを限定し、閲覧・編集・印刷・キャプチャなどの操作を細かく制御できるようになります。 | |

| 内部不正の防止 | |

| DirectCloudの仕様/機能 | |

| ログイン通知 | |

| 説明 | |

| ログイン通知メールを有効化すると、ユーザーのログインが発生した際に本人へメールで通知できます。 これにより、悪意のあるユーザーによるなりすましを早期に発見しやすくなります。 |

|

| 内部不正の防止 | |

| DirectCloudの仕様/機能 | |

| 承認ワークフロー | |

| 説明 | |

| 承認ワークフローを有効にすることで、リンク作成やダウンロードなどの持ち出し操作をユーザーが行った際、上長の承認を得るように設定することができます。 | |

| 内部不正の防止 | |

| DirectCloudの仕様/機能 | |

| DirectCloud-SHIELD DLP | |

| 説明 | |

| 有料オプション「DirectCloud-SHIELD DLP」を有効化することで、ダウンロードやリンクなどでファイルを外部に持ち出しできない環境で、利活用することができます。 | |

まとめ | 内部不正対策にはシステム的な対応を

SIEMはあらゆる機器からログを自動的に収集して相関分析を行うことで、不審な動きをいち早く検知できるセキュリティ製品です。

通常のログ監視では発見しにくい内部不正にも効果があります。

内部不正対策としてシステム的な対応を行う必要がある場合は、導入を検討してみましょう。

DirectCloudは、ゼロトラスト時代に対応する手段として最適で、内部不正対策の機能も備わっているクラウドストレージです。

DirectCloud はデータ保護から運用統制、持ち出し後の制御まで重層的にカバーする多層防御を採用しているため、ぜひ導入をご検討ください。